Szpiegowskie chipy zwalczą podróbki

Walka z oszustwem technologicznym wchodzi w nową fazę. Zakłada stosowanie urządzeń monitorujących na skalę jaka dotąd nie była spotyka. Zarazem pod hasłem ochrony patentów, walki o przestrzeganie praw wytwórców w ramach technologii rodzi się obawa, że czeka nas era dodatkowych, wcześniej nie spotykanych form namierzania.

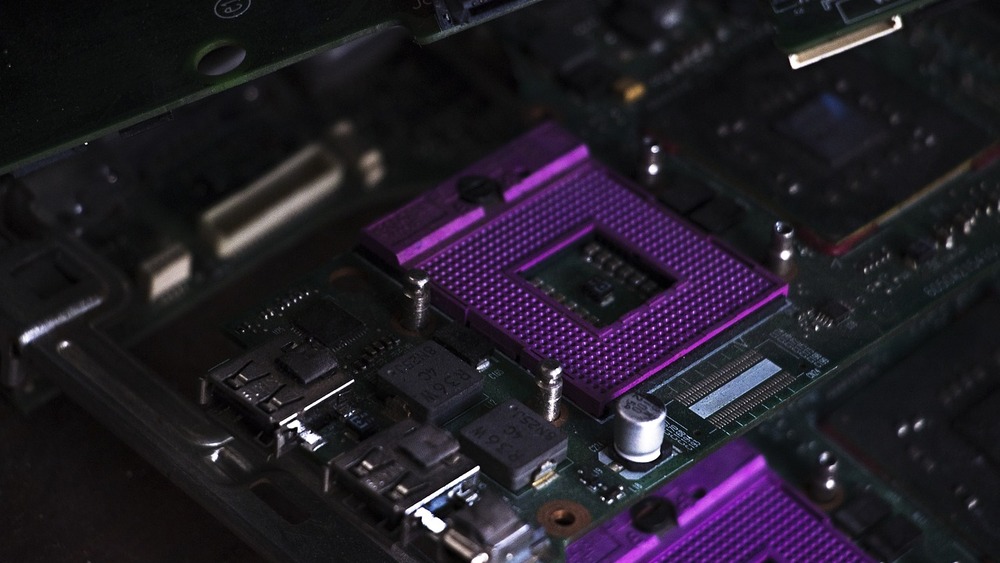

Nie ma bowiem do końca pewności dokąd doprowadzi pomysł zaproponowany przez badaczy z Massachusetts Institute of Technology. Nie chodzi bowiem o kolejne wersje pasków magnetycznych, czy rozwiązań w rodzaju znakowanie pudełek. Mowa jest o wprowadzeniu tak zwanego kryptograficznego tagu tożsamości. Ze względu na swój rozmiar nada się do umieszczenia w urządzeniach bez widocznego śladu. Oznacza to nic innego, jak znakowanie towaru jakie nie jest widoczne dla oka. Już teraz stosuje się podobne rozwiązania, ale w innych zakresie. Przykładowo firma Lenovo stosuje w najnowszych modelach laptopów chipy w bateriach. Dzięki nim urządzenie rozpoznaje, czy ma do czynienia z podróbką, czy też z autoryzowanym urządzeniem. W praktyce oznacza to nic innego, że po włożeniu zamiennika część laptopów Lenovo ich nie ładuje. Istnieje możliwość pracy, ale nie jej wznowienia.

Organizacja dla Ekonomicznej Współpracy i Rozwoju (OECD) wylicza, że w 2020 na świecie sprzeda się dobra o wartości dwóch trylionów dolarów, czyli dwoma milionami milionów dolarów (jedynka z dwunastoma zerami). Dla klientów oznacza to podniesienie cen urządzeń, zwłaszcza elektroniki użytkowej. System kontroli wymaga bowiem, aby na każdym etapie przewozu elementy składowe zostały odpowiednio zweryfikowane. Przechodzenie przez kolejne bramki w transporcie jest tylko elementem. Ze swego założenia system nie zakłada, że oznaczenia kryptograficznego tagu tożsamości będą usuwane. Idea zakłada odwrotne działanie. Oznacza to nic innego, jak pozostawienie możliwości śledzenia poszczególnych podzespołów. Już teraz za pomocą adresów seryjnych MAC istnieje możliwość określania kto łączy się z danym miejscem w sieci i śledzenie użytkownika. Teoretycznie istnieje możliwość zmiany tego oznaczenia w sposób programowy, ale przeciętny użytkownik tego nie robi. Tu zaś mowa o pozostawienie wirtualnych śladów bez możliwości zmiany.

Obecnie za pomocą układów bezprzewodowych RFID stanowią przykład wcielania w życie takiego rozwiązania. Umieszcza się je w maszynach przemysłowych oraz sprzęcie medycznym. Trafiają również do handlu, co ułatwia nadzorowanie ruchu klientów w obiektach. Ograniczeniem dla RFID stanowi fakt, że mają one spory rozmiar i zapotrzebowanie na energie, chociaż są już podejmowane próby wykorzystania pola elektromagnetycznego dla zasilania tego rodzaju urządzeń. Propozycja przedstawiona w ramach IEEE (ściślej na konferencji ISSCC) stanowi pewien kompromis. Układ wykorzystuje do zasiania diodę fotowoltaiczną. Ma rozmiar jednego milimetra. Używa setki razy większych częstotliwości niż RFID. Dodatkowo używa metod kryptograficznych dla szyfrowania połączenia, a tym samym ochrony przed włamaniem i przejęciem.

Za całą sprawą stoi profesor Ruonan Han z Departamentu Inżynierii Elektrycznej oraz Informatyki, a także szef Terahert Electronic Group w ramach Microsystem Technology Laboratories. Opisuje swoje urządzenie: „Nazwaliśmy je ‘oznacz [ang. tag] wszystko’”. W terminologii informatycznej tagging oznacza przypisywanie etykiety. Wedle twórców urządzenie jest tanie, nie posiada baterii, a także zapewnia bezpieczną transmisję o częstotliwości teraherców. Aczkolwiek zakładają możliwość zastosowania częstotliwości od stu gigaherców. Wszystko za pomocą układu zajmującego jeden i sześć dziesiątych milimetra kwadratowego. Cały układ do pracy wymaga jednego Volta napięcia. Do szyfrowania stosuje metodę kluczy prywatnych i publicznych. Tym sposobem uniemożliwia podsłuch osobom bez odpowiednich danych dostępowych. Badacze jednak wskazują, że rozmiar wymusza również ograniczenia, bo kryptografia ze swej natury wymaga sporego zasilania i mocy obliczeniowej.

Przemysł związanych z półprzewodnikami w samych Stanach Zjednoczonych z powodu podróbek traci od siedmiu do dziesięciu miliardów dolarów rocznie, jak wskazał współtwórca układu Wasiq Khan. Dla porównania produkcji układu jest określona na pięć centów, co przy obecnym kursie oznacza koszt na poziomie dwudziestu groszy. Chociaż cena wydaje się tutaj znikoma istnienie tego układu pozwala na tworzenie między innymi systemów nadzoru w miejscach publicznych. Nadajniki w urządzeniach mogą być przetwarzane nawet przy wyłączonym GPS, czy innych sposobach komunikacji. Kwestią sporną jest, czy nie może posłużyć również do operacji przy wyłączonych urządzeniach, bo są one projektowane do włączania ich jako dodatki do innych, większych elementów. Z jednej strony interes producentów, a z drugiej na tej samej szali znajduje się nasza prywatność.

Jacek Skrzypacz

Źródło: Jacek Skrzypacz